GlobeImposter 2.0 Ransomware: Dateien entschlüsseln und Viren entfernen

Lernen Sie, wie Sie die Ransomware-Attacke GlobeImposter 2.0 in Angriff nehmen und versuchen, verschlüsselte Dateien wiederherzustellen, ohne ein Bitcoin-Lösegeld an die Täter zu zahlen.

Die Crypto-Malware-Umgebung ist komplex genug geworden, um Kopien und sogar Schwindler hervorzubringen, die das Aussehen und Verhalten bestimmter bekannter Viren-Stränge nachahmen. Das Beispiel, das als GlobeImposter 2.0 bezeichnet wird, ist nicht nur ein Müll-Nachahmer der produktiven Globe-Ransomware, sondern es entwickelt sich zu einer der verbreitetsten und gefährlichsten Datei-verschlüsselnden Malware-Stämme in freier Wildbahn. Obwohl es als Abklatsch der berüchtigten Globe-Ransomware-Familie betrachtet wird, hat es den Prototyp in Bezug auf die Opferbasis und die Vielfalt seiner Taktiken bereits übertroffen. Die Meinung, dass eine Nachahmung immer lahmer ist als das Original, scheint in diesem Fall nicht zuzutreffen.

Im Einklang mit den meisten Ransomware-Verteilern entschieden sich die Architekten der GlobeImposter 2.0-Kampagne dazu, bei der Auslieferung der Hauptnutzlast auf Malspam zu setzen. Die versteckten E-Mails, vor denen Sie auf der Hut sein sollten, neigen dazu, sich als Rechnungen zu tarnen. Die eingebettete ZIP- oder RAR-Datei enthält nach dem Entpacken ein toxisches VBS- oder JS-Objekt, das den Übeltäter-Code im Handumdrehen und im Hintergrund auf den Computer herunterlädt.

In dieser Phase des Eindringens durchläuft der Virus GlobeImposter 2.0 lokale Datenträgervolumen und Netzwerkfreigaben für Daten, die als potentiell wichtig markiert werden können. Im Zuge dieses Auskundschaften ignoriert es System bezogene Elemente wie EXEs, um eine stabile Windows-Leistung sicherzustellen. Die Ransomware verwendet dann den kryptographischen Standard RSA-2048 mit öffentlichem Schlüssel, um alle während des Scans gefundenen Einträge, die mit einer vordefinierten Liste von Formaten übereinstimmen, zu blockieren.

Zusammen mit der Änderung der Tiefenstruktur der persönlichen Daten des Opfers hängt der Schädling eine neue Erweiterung an jede verdrehte Datei. Die angehängten Zeichenfolgen bestehen meistens aus 4 oder 5 Zeichen. Die Liste der Erweiterungen, die die Infektion kürzlich für fehlerhafte Dateien verwendet hat, umfasst .726, .725, .0402, .trump, .zuzya, .sea, .ocean, .crypt, .pscrypt, .rose, .unlis,. Oma, .coded, .lego, .cryptall, .plin, .write_us,. {saruman7@india.com} .BRT92 und. {asnaeb7@india.com} .BRT92. Die ursprünglichen Dateinamen ändern sich nicht und Sie erhalten einfach eine der oben genannten oder eine andere Zeichenfolge am Ende. Beachten Sie, dass vor der Erweiterung möglicherweise ein zusätzlicher Punkt vorhanden ist. Zum Beispiel wird ein Eintrag namens Sunrise.bmp zu Sunrise.bmp.726 oder ähnlich.

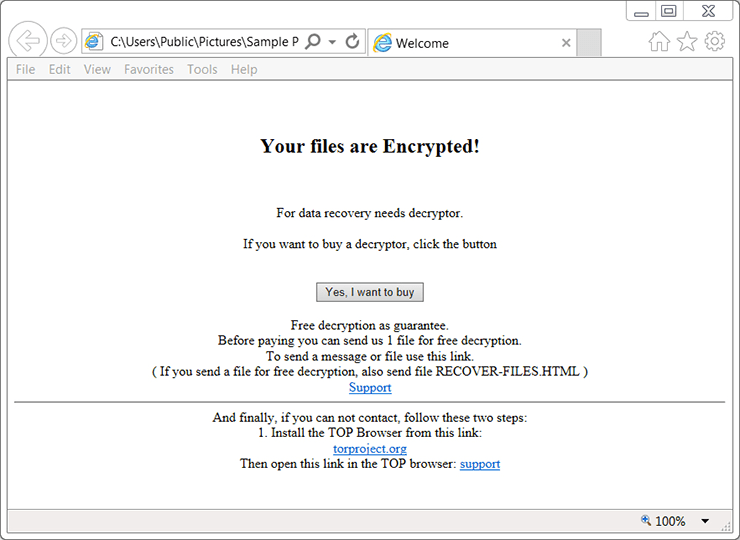

Die Interaktion zwischen GlobeImposter 2.0 und dem geplagten Benutzer wird über sogenannte Rettungshinweise hergestellt. In diesem Fall handelt es sich um Dokumente mit dem Namen RECOVER-FILES.html, die auf dem Desktop und in Ordnern mit verschlüsselten Dateien angezeigt werden. Der Name kann außerdem eine Zeichenfolge enthalten, die der verketteten Dateierweiterung entspricht, wobei eine Form wie RECOVER-FILES-726.html angenommen wird. Die Inhalte sind in schlechtem Englisch geschrieben, was darauf hindeutet, dass die Bedrohungsdarsteller keine englischen Muttersprachler sind. Der Benachrichtigungs-Teil des Textes lautet: „Ihre Dateien sind verschlüsselt! Für Datenrettung braucht Decryptor.“ Die kriminellen Drecksäcke zwingen das Opfer, auf die Schaltfläche „Ja, ich möchte kaufen“ zu klicken, was zu einer Tor-Webseite führt, die speziell dafür entworfen wurde, die eigenen Dateien durch Lösegeld einzulösen. Der Betrag liegt irgendwo bei 0,35 BTC, was zum Zeitpunkt des Schreibens etwa 1.500 Dollar wert ist. Um zu beweisen, dass die Entschlüsselung überhaupt möglich ist, bieten die Kriminellen dem Opfer an, 1 Datei kostenlos wiederherzustellen.

Den Anleitungen der Angreifer zu folgen ist ein glitschige Rutsche. Das Risiko ist hoch, dass sie den privaten RSA-Schlüssel zusammen mit der Entschlüsselungs-Software niemals bereitstellen werden, selbst wenn die Zahlung geleistet wird. Die erste Aufgabe in der To-Do Liste eines Opfers besteht darin, zu prüfen, ob die unten beschriebenen Problemumgehungen ausreichen und zumindest einige Dateien wiederherstellen können.

Automatische Entfernung des GlobeImposter 2.0 Ransomware

Ausrottung dieser Ransomware können effizient mit zuverlässiger Sicherheitssoftware. Das Festhalten an der automatischen Bereinigung Technik sorgt dafür, dass alle Komponenten der Infektion gründlich gewischt bekommen von Ihrem System.

1. Laden Sie den empfohlenen Sicherheits Dienstprogramm herunter und überprüfen Sie den Computer durch einen Klick auf Computer Jetzt Scannen.

GlobeImposter 2.0 Virus Entferner herunterladen

2. Die Messung wird mit einer Liste der gefundenen Objekte. Klicken Sie auf Bedrohungen Beheben, um das Virus und die damit verbundenen Infektionen aus dem System entfernt. Abschluss dieser Phase der Bereinigungsprozess wird höchstwahrscheinlich dazu führen, dass komplette Ausrottung der Seuche. Jetzt sind sie vor eine größere Herausforderung - versuchen Sie es und holen Sie sich Ihre Daten zurück.

Methoden zum Wiederherstellen von Dateien, die von GlobeImposter 2.0 verschlüsselt wurden

Es wurde bereits erwähnt, dass GlobeImposter 2.0 eine starke Verschlüsselung nutzt um die Dateien nutzlos zu machen, es gibt also keinen Zauber, der die in Kürze rückgängig macht, außer natürlich, der Bezahlung des Lösegeld. Es bestehen jedoch Techniken, die Ihnen bei der Wiederherstellung der wichtigen Dateien helfen können – hier erfahren Sie mehr darüber.

1. Programme zur automatischen Dateiwiederherstellung

Es ist interessant zu wissen, dass GlobeImposter 2.0 die originalen, unverschlüsselten Dateien, löscht. Die Kopien werden von der Ransomware bearbeitet. Aus diesem Grund können Anwendungen wie Stellar Data Recovery die gelöschten Objekte wiederherstellen, auch wenn diese sicher gelöscht wurden. Diese Methode ist die Zeit wert und hat sich Effektivität bewiesen.

Laden Sie Stellar Data Recovery herunter

2. Schattenkopien (Volume Shadow Copies)

Dieser Ansatz nutzt das Windows Backup von Dateien auf dem Computer, die an jedem Wiederherstellungspunkt vorgenommen wird. Eine wichtige Kondition muss jedoch eintreffen: Dies funktioniert wenn die Systemwiederherstellung vor der Infektion aktiviert wurde. Des Weiteren werden Änderungen einer Datei, die nach dem Wiederherstellungspunkt geändert wurde, nicht in der wiederhergestellten Version vorliegen.

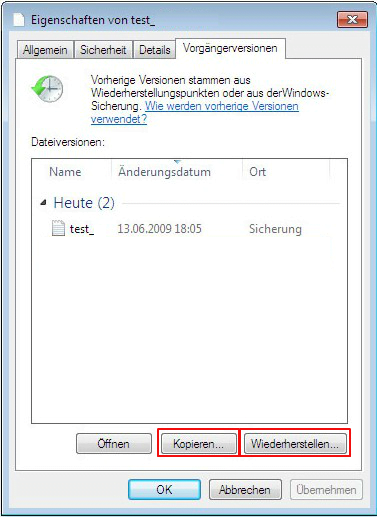

- Nutzen Sie das Vorherige Dateiversionen-FeatureDas Windows Betriebssystem bietet die eingebaute Möglichkeit, die vorherige Version von Dateien wiederherzustellen. Dies lässt sich auch auf Ordner anwenden. Rechtsklicken Sie einfach auf eine Datei oder einen Ordner, wählen Sie Eigenschaften und wechseln Sie auf den Vorgängerversionen genannten Tab. Innerhalb dieses Versionsbereiches sehen Sie die Liste der gesicherten Kopien der Datei/des Ordners mit den dazugehörigen Zeit- und Datumsangaben. Wählen Sie den aktuellsten Eintrag und klicken Sie auf Kopieren, falls Sie das Objekt an einen neuen Ort wiederherstellen wollen, den Sie angeben können. Wenn Sie auf den Wiederherstellen-Knopf klicken, wird das Objekt an seinem ursprünglichen Ort wiederhergestellt.

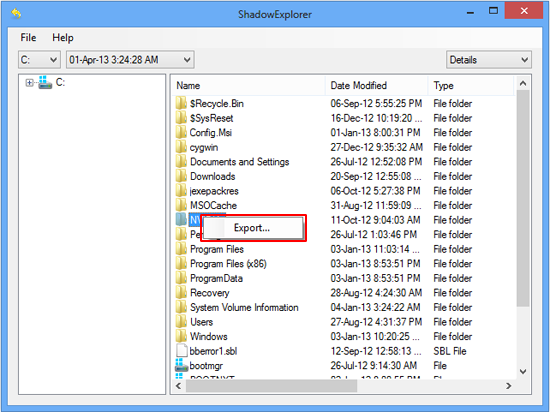

- Nutzen Sie das Shadow Explorer-Werkzeug Dieser Weg erlaubt es Ihnen, vorherige Versionen von Dateien und Ordnern auf automatische Weise statt von Hand wiederherzustellen. Laden Sie dafür die Shadow Explorer-Anwendung herunter und installieren Sie sie. Nachdem Sie sie gestartet haben, wählen Sie den Laufwerksnamen und das Datum der angelegten Dateiversionen. Rechtsklicken Sie auf den betroffenen Ordner oder die Datei und wählen Sie die Export-Option. Geben Sie dann einfach den Ort an, an welchen die Daten wiederhergestellt werden sollen.

3. Datensicherungen

Aus allen Möglichkeiten die nicht mit der Ransomware in Verbindung stehen, ist die beste Option eine Datensicherung. Im Falle einer existierenden Datensicherung auf einem externen Server vor der Ransomware Infektion auf Ihrem PC können die von GlobeImposter 2.0 verschlüsselten Dateien auf diesem Weg wiederhergestellt werden. Melden Sie sich hierzu auf der jeweiligen Benutzeroberfläche an, wählen die Dateien und leiten die Wiederherstellung der Dateien ein. Stellen Sie vorher jedoch sicher, dass Sie die Ransomware komplett von Ihrem Computer entfernt haben.

Verifizieren Sie, ob die GlobeImposter 2.0 Ransomware vollständig entfernt worden ist

Noch einmal, die Entfernung der Ransomware alleine wird nicht zur Entschlüsselung Ihrer persönlichen Dateien führen. Die Datenwiederherstellungsmethoden, die oben hervorgehoben wurden, könnten zum gewünschten Ergebnis führen, aber die Ransomware selbst gehört nicht ins Innere Ihres Computers.

Im Übrigen kommt es oft mit anderer Malware zusammen, daher ist es sinnvoll, auf jeden Fall immer wieder das System mit automatischer Sicherheitssoftware zu scannen, um sicherzustellen, dass innerhalb der Windows Registry und an anderen Orten keine schädlichen Reste des Virus und den damit verbundenen Bedrohungen mehr übrig sind.

Laden Sie den GlobeImposter 2.0 Ransomware Scanner und Entferner herunter